不可不防:黑客之445端口攻击

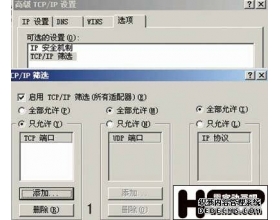

445端口是一个毁誉参半的端口,有了它我们可以在局域网中轻松访问各种共享文件夹或共享打印机,但也正是因为有了它,黑客们才有了可乘之机,他们能通过该端口偷偷共享你的硬盘,甚至会在悄无声息中将你的硬盘格式化掉!我们所能做的就是想办法不让黑客有机可乘,封堵住445端...

网管必读:系统设置搞定脚本安全

2005年,脚本漏洞层出不穷,无数网站主机因脚本漏洞被攻破。为防御此类攻击,笔者经过一段时间的尝试,将心得总结成文,以飨广大有此需求的读者(本文测试环境为:Windows Server 2003、IIS6.0、MS SQL Server 2000)。 用户权限设置 外部客户端在访问本机网站时是以IUSR_SE...

加强安全意识 防范网络银行欺诈7招

国家计算机病毒应急处理中心日前发布针对网络银行安全的防范措施。网络银行是一种高科技金融工具,随着网络的普及,这种方便而快速的金融交易方式越来越受到银行用户的青睐,然而网络银行的欺诈现象屡见不鲜。 居民目前使用的网上银行,大致有四大功能:查询功能、转账功能、...

我的秘密你别看 Windows系统保密小技巧

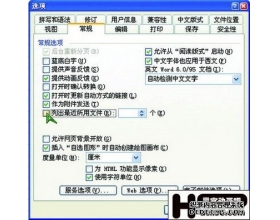

计算机的智能化既给我们带来了极大的方便,也埋下了泄密的导火索,一旦别人使用 或入侵你 的计算机,通过简单的查找就会发现大量信息,如已被你删除的收到和发出的邮件、访问过的Internet网站、在网页表单中输入的数据、密码及个人信息,甚至在文档中使用过的词汇等。因此,...

让垃圾邮件远离你邮箱的几个实用高

一、邮件地址要保密 任何垃圾邮件发送者需要获得邮件地址,才能进行传播,因此我们要保护好自己的电子邮件地址信息。我们在论坛上留电子邮件地址时还可以采用“用户名# 邮箱地址”的方式,也就是用其它字符来代替@,这样做的目的是躲避邮件地址扫描程序的搜索。因为这些程序...

网络欺骗之链接交换

互联网络,在将庞大信息量展现在我们眼前的同时,也让普通网民们暴露在无数种不可测因素之中;它犹如一把双刃剑,全球信息共享的同时,暴力、色情、欺骗也让网民们防不胜防。作为本专题的最后一篇,我们谈一下当前时有所闻的网络陷阱——链接陷阱。 一、我哪来的2500元电话费...

用IDS(入侵检测系统)保卫数据库安全

目前,针对应用及其后台数据库的应用级入侵已经变得越来越猖獗,如SQL注入、跨站点脚本攻击和未经授权的用户访问等。所有这些入侵都有可能绕过前台安全系统并对数据来源发起攻击。 为了对付这类威胁,新一级别的安全脱颖而出,这就是应用安全。这种安全技术将传统的网络和操...

虚拟主机安全配置与优化

文章作者:小胖子 信息来源:邪恶八进制信息安全团队(www.eviloctal.com) 前言:最近刚到网络公司担当系统管理员,下面就依照自己的经验和环境做一下Win2000服务器的安全配置和优化。 以下是我虚拟主机的操作系统和服务器软件: OS:Win2k Advancd Server ftp server:Serv-...

新版灰鸽子的查杀方法

1、展开:HKEY_LOCAL_MACHINE/SYSTEM/CurrentControlSet/Services/ 删除:mchInjDrv 2、展开:HKEY_LOCAL_MACHINE/SYSTEM/CurrentControlSet/Services/ 删除:virtual 3、展开:HKEY_LOCAL_MACHINE/SYSTEM/CurrentControlSet002/Services/ 删除:mchInjDrv 4、展开:HKEY_LOC...

网络安全的技巧:Internet安全防护策略

现在你用上了宽带连接,可能你的计算机还会24小时在线。你需要为这种便利付出的代价是:你的机器遭受攻击的危险性大大增加了。你不能因为找不到其他人偷取你的数据的理由就认为自己的机器不会遭到攻击:黑客们可能会利用你的系统向更有诱惑力的主机发起“DOS”攻击,这种事情...

用Linux系统防火墙伪装抵住黑客攻击

防火墙可分为几种不同的安全等级。在Linux中,由于有许多不同的防火墙软件可供选择,安全性可低可高,最复杂的软件可提供几乎无法渗透的保护能力。不过,Linux核心本身内建了一种称作"伪装"的简单机制,除了最专门的黑客攻击外,可以抵挡住绝大部分的攻击行动。 当我们拨号...

利用完美卸载保护网游密码

时下网络安全不容忽视,木马与各类盗号程序可谓花样繁多,连杀毒软件都杀不过来,我们这些网游迷可苦了,今日QQ被盗,明天装备被窃,可谓心痛不已,怎么办?这里介绍一款防火墙,解决大家的心病. 软件名称:完美卸载V2005 v 18.81 出品公司:剑锋软件工作室 下载地址: http://www.crsk...