NtLmSsp 登录爆破防御办法 附修改RDP远程桌面3389端口方法

今天在系统日志中看到一堆尝试登录远程桌面失败的提示,内容类似下方

- EventData

SubjectUserSid S-1-0-0

SubjectUserName -

SubjectDomainName -

SubjectLogonId 0x0

TargetUserSid S-1-0-0

TargetUserName ADMINISTRATOR

TargetDomainName

Status 0xc000006d

FailureReason %%2313

SubStatus 0xc000006a

LogonType 3

LogonProcessName NtLmSsp

AuthenticationPackageName NTLM

WorkstationName

TransmittedServices -

LmPackageName -

KeyLength 0

ProcessId 0x0

ProcessName -

IpAddress -

IpPort -

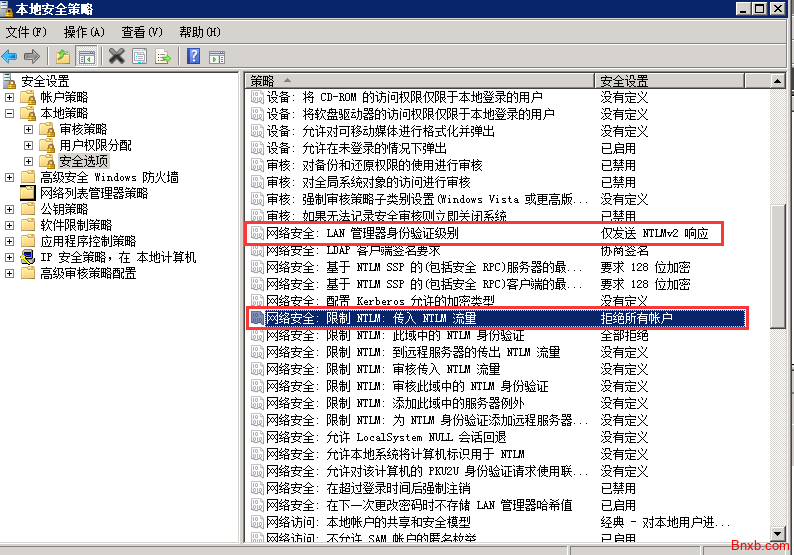

尝试NTLM登录,对于这种爆破登录,我们只需要关闭相应安全策略就行了

这种方式可以直接防范,但是不建议这样,第二项选拒绝所有账户,会造成你远程桌面登录的时候需要手动输入密码

因此不建议第二项选择拒绝所有账户,建议选择拒绝所有域账户

然后通过控制面板-防火墙-高级设置,添加封堵445端口、134-140端口的TCP和UDP入站连接

另外需要修改默认的3389端口防止被爆破

开始-----运行菜单里,输入regedit,进入注册表编辑,按下面的路径进入修改远程桌面端口

HKEY_LOCAL_MACHINESystemCurrentControlSetControlTerminal ServerWinStationsRDP-Tcp

找到下面的 “PortNumber”,用十进制方式显示,默认为3389,改为你要修改的可用端口。

请注意,在这里修改过了以后,还没有修改成功,注册表文件的另外一个位置也必须做相应的修改,路径为

HKEY_LOCAL_MACHINESYSTEMCurrentControlSetControlTerminal ServerWds

dpwdTds cp

找到下面的 “PortNumber”,用十进制方式显示,并做出修改.

注意改完后,如果你服务器上有开防火墙,那需要对新增的端口进行放行操作

控制面板-防火墙-高级设置,添加允许新增端口的入站连接

如果服务器是在阿里云,腾讯云之类云服务器上,还需要在安全组放行这个新增端口

- 最新评论